Tecnología

Presentaron una tecnología que puede revolucionar y abaratar el almacenamiento de datos: ¿es el fin del disco rígido?

-

Nacionales4 semanas atrás

Nacionales4 semanas atrásTras los dichos de Milei, el Gobierno aclaró que esta semana dará de baja 15 mil contratos de empleados públicos

-

Nacionales3 semanas atrás

Nacionales3 semanas atrásFeriados 2024: ¿cuándo es el próximo fin de semana largo?

-

Nacionales3 semanas atrás

Nacionales3 semanas atrásTras la advertencia de EE.UU., el Gobierno evalúa pedir “una inspección” en la base china en Neuquén

-

Deportes4 semanas atrás

Deportes4 semanas atrásArgentina, sin Lionel Messi, reaccionó a tiempo: golazo de Di María y desahogo de Lautaro Martínez para remontar a Costa Rica

-

Deportes4 semanas atrás

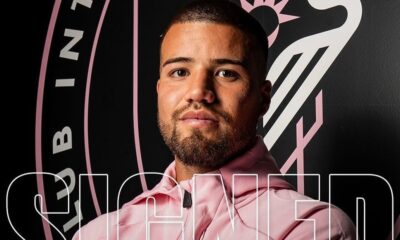

Deportes4 semanas atrásMarcelo Weigandt firmó contrato con Inter Miami y ya es compañero de Lionel Messi

-

Nacionales4 semanas atrás

Nacionales4 semanas atrásGolpe del Gobierno a las cooperativas: dan de baja 11 mil y suspenden todas las creadas entre 2020 y 2022

-

Nacionales3 semanas atrás

Nacionales3 semanas atrásPablo Moyano amenazó con un paro de Camioneros para el lunes: “No se va a mover una hoja en todo el país”

-

Deportes2 semanas atrás

Deportes2 semanas atrásA 30 años del primer gol oficial de Messi en Newell’s: el recuerdo del arquero improvisado que sufrió las primeras travesuras de la Pulga

:quality(85)//cloudfront-us-east-1.images.arcpublishing.com/infobae/WOLAP7OWLNGHLAI5POVKWUQFNU.jpg)